Warum sollte ein Postmaster eine korrekt zugestellte und verlangte Email eines Spamrobin-Kunden noch einmal bestätigen müssen? (Picture-Credit: Flickr, brownpau, CC-BY-2.0)

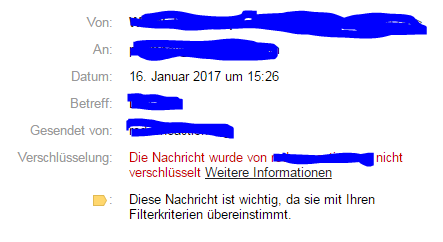

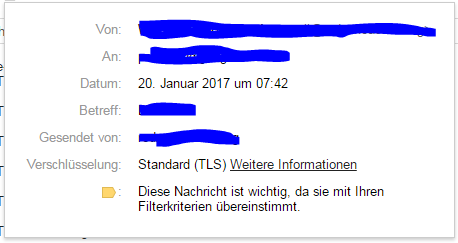

In einem Bounce-Postfach habe ich kürzlich das hier gesehen:

Sehr geehrter Absender (xxx@yyyy.de)!

Sie haben am 17.xx.2016 15:xx:15 an xxx@zzz.at ein E-Mail mit dem Betreff „unwichtig“ gesandt.

Der Empfänger Ihrer Nachricht hat sich aufgrund der ständig wachsenden Flut an Spam-Mails für SPAMRobin zur Abwehr von unerwünschten E-Mails entschieden.

Damit dem Empfänger Ihr aktuelles E-Mail und jede weitere Nachricht in Zukunft erfolgreich zugestellt werden kann, werden Sie ersucht sich einmalig zu autorisieren. So erkennt SPAMRobin, dass hinter Ihren E-Mails ein tatsächlicher Absender mit ernsthaften Absichten steckt und es sich nicht um Spam-Mails handelt.

„Warum Spamrobin von dvo.at eine schlechte Idee ist“ weiterlesen